Datensicherung: Cloud-Backup von Synology NAS auf Wasabi Hot Cloud Storage

Zuletzt aktualisiert am 16. Mai 2019 durch Jürgen Voskuhl

Der Transport von Sicherungungsmedien ist lästig, Speicherplatz in der Cloud ist günstig. Warum also nicht einfach ein Backup in der Cloud speichern? Wir beleuchten den rechtlichen Rahmen und haben uns eine Lösung in der Praxis angeschaut.

Eines der Grundprinzipien der Datensicherung ist, stets einen Backup-Satz außer Haus aufzubewahren. Banktresore sind aber nicht kostenlos und das Hin- und Hertransportieren wird auch schnell lästig – Grund genug, über ein Backup in der Cloud nachzudenken!

Erfahren Sie in diesem Beitrag mehr über

- Rechtliche Rahmenbedingungen bei der Datensicherung in eine Cloud

- das Unternehmen Wasabi Technologies

- Einrichten des Wasabi-Cloud-Speichers

- Erstellen von Backup-Aufträgen mit Synology in DSM Hyper Backup

Rechtliche Rahmenbedingungen

Verschlüsselung ist Trumpf!

Wenn von einer Datensicherung im unternehmerischen Umfeld die Rede ist, kann man davon ausgehen, dass diese auch personenbezogene Daten einschließt. In diesem Zusammenhang ist also unbedingt die DSGVO zu berücksichtigen.

Die DSGVO empfiehlt im Zusammenhang mit der Sicherheit der Verarbeitung explizit Pseudonymisierung und Verschlüsselung als probate Mittel. (Art. 32).

Wir favorisieren in diesem Zusammenhang eine sogenannte Zero-Knowledge-Verschlüsselung: Der Cloudspeicher-Anbieter kennt dabei das zur Entschlüsselung der gespeicherten Daten erforderliche Kennwort nicht. Er verfügt also über "Null Wissen" (daher der Name) – und hat deshalb auch keine Möglichkeit, auf die gespeicherten Informationen zuzugreifen. Die gespeicherten Bytes sind für ihn völlig wertlos.

Weitere Informationen zum Thema halten wir in unserem Ratgeber Cloud-Verschlüsselung für Sie bereit.

Wie ist das mit dem Serverstandort?

Aufgrund der Grundstruktur des Internets lässt sich beim Transport der zu sichernden Daten die Durchleitung durch bestimmte Länder (im Zweifelsfall auch außereuropäische) kaum ausschließen. Dann ist es letztendlich auch egal, wo ich die Daten speichere – sollte man meinen.

Ganz so einfach ist es aber nicht: Bereits das Bundesdatenschutzgesetz (BDSG) fordert, dass bei Nutzung von Cloud Computing die Übermittlung der Daten unterbleibt, wenn kein angemessenes Datenschutzniveau gewährleistet ist. Auch die DSGVO definiert bestimmte zusätzliche Anforderungen für die Übermittlung personenbezogener Daten in Drittländer (also außerhalb der EU). Somit könnte man zu der Annahme gelangen, dass die Wahl eines Cloudspeicher-Anbieters mit einem Server-Standort innerhalb der EU die Sache vereinfacht.

Im Bezug auf US-amerikanische Anbieter kommt aber auch noch der sogenannte "Cloud Act" ins Spiel. Wer annimmt, dass der Name dieses neuen Gesetzes (verabschiedet im April 2018) speziell mit Cloudspeicher zu tun hat, ist vollkommen auf dem Holzweg: durch den "Clarifying Lawful Overseas Use of Data Act" sind amerikanische Unternehmen verpflichtet, amerikanischen Behörden Zugriff auf Daten zu gewähren – selbst wenn diese im Ausland gespeichert sind und zudem auch rückwirkend.

In der Praxis führt dies dazu, dass ein US-Unternehmen im Falle eines Falles wählen muss zwischen einem Verstoß gegen US-Recht oder gegen EU-Recht – angesichts eines gemäß DSGVO drohenden Bußgelds in Höhe von bis zu vier Prozent des gesamten weltweit erzielten Jahresumsatzes sicher keine einfache Entscheidung.

Die Frage aller Fragen

Es dürfte offensichtlich geworden sein, das man sich – abhängig vom Server-Standort und dem gewählten Cloudspeicher-Anbieter – mit allerlei juristischen Fallstricken auseinandersetzen muss.

Die eigentliche Frage ist jedoch die Folgende:

Handelt es sich bei gemäß dem aktuellen Stand der Technik verschlüsselten personenbezogenen Daten und unter der Voraussetzung, dass der Schlüssel beim Verantwortlichen verbleibt, bei dem in der Cloud gespeicherten Datenstrom überhaupt noch um personenbezogene Daten gemäß DSGVO?

Mit anderen Worten: können die Daten einer einzelnen Person zugeordnet werden? Die offensichtliche Antwort lautet: "Nur der datenschutzrechtlich Verantwortliche kann die Daten wieder entschlüsseln und damit die Daten einer einzelnen Person zuordnen, der Cloud-Dienstleister kann es nicht." – was uns der abschließenden Beantwortung der Frage aber leider auch nicht näher bringt.

Eine umfassende und verständliche Abhandlung zu diesem Thema finden Sie beispielsweise im Artikel "Sind verschlüsselte Daten personenbezogene Daten?" von Dr. Gerit Hötzel. Fakt ist: es gibt derzeit noch kein Urteil, welches hier Rechtssicherheit schafft.

Bitte beachten Sie, dass die hier vorliegenden Informationen Ihnen nur einen ersten Überblick ermöglichen sollen. Sie stellen selbst jedoch keine Rechtsberatung dar. Für nähere Auskünfte bei einem konkreten Problem fragen Sie bitte stets Ihren Rechtsanwalt.

Eine Hitzewelle rollt auf uns zu

Kompatibiltät zu S3-Speicher, ein attraktives Preismodell und die Tatsache, dass Wasabi in Europa Fuß fassen möchte: drei Gründe, sich mit Wasabi Hot Cloud Storage zu beschäftigen.

Looking for big business

Das Unternehmen ist vor allem an Großkunden interessiert. Da wundert es nicht, dass der 30-tägige Testaccount mit einem Speichervolumen von einem Terabyte aufwartet. Auch die Nachfrage in der Begrüßungs-E-Mail, die man am Tag nach der Anmeldung von einem Wasabi-Mitarbeiter erhält, lässt darauf schließen: das Unternehmen erkundigt sich beiläufig nach dem tatsächlichen Speicherbedarf (also für den Zeitraum nach der Testphase) und bietet dabei als Formulierungshilfe "zig Terabytes" und "ein Petabyte oder mehr" (1 Petabyte = 1000 Terabyte) an.

Günstige Preise, und zwar mit Abstand

Mit einem Preis von 5,99 USD pro Terabyte und Monat ist Wasabi ohnehin aktuell der preisgünstigste Anbieter. Der Unterschied verstärkt sich noch, wenn man Daten herunterlädt: in diesem Fall berechnen insbesondere die Wettbewerber Amazon und Google einen saftigen Aufschlag, so dass der Preisunterschied noch krasser wird. Wer's genau wissen will, schaut einfach in der Preisliste nach: dort hält Wasabi einen Preisvergleichsrechner vor.

Toller Support

Der Wasabi-Support funktioniert übrigens hervorragend: Meine Anfragen wurden jedenfalls in beiden Fällen innerhalb weniger Stunden sehr offen, kompetent und verbindlich beantwortet.

Einrichten des Wasabi-Cloud-Speichers

Nach erfolgter Registrierung hat man unmittelbaren Zugang zu seinem Account. Die Benutzeroberfläche wirkt sehr aufgeräumt. Über das Menü in der Sidebar können unter anderem Benutzer, Rollen und Gruppen administriert werden. Wer den Umgang mit Amazon S3-Speicher gewohnt ist, wird sich unmittelbar zurecht finden.

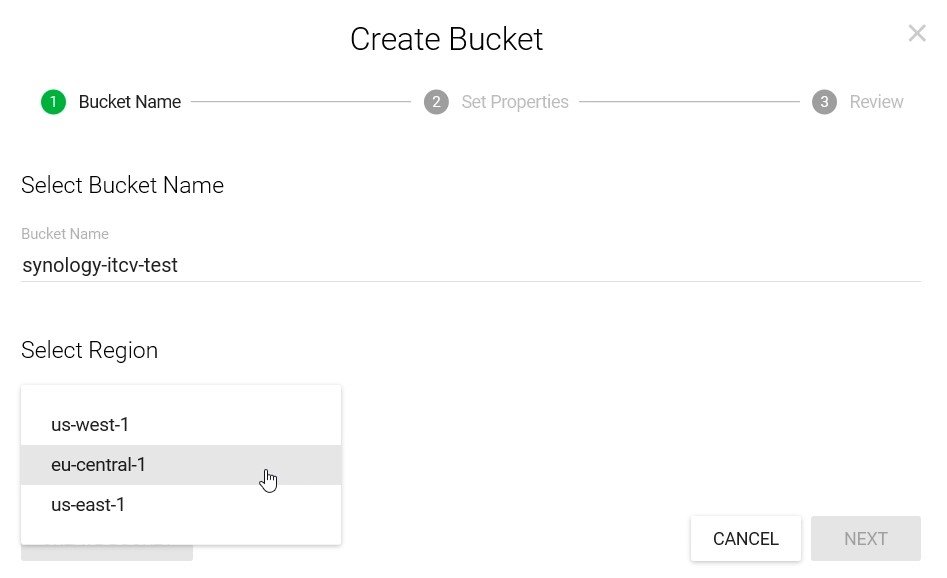

Wir erstellen zunächst einen Bucket für unsere Datensicherung. Nach Auswahl der entsprechenden Funktion vergeben wir den Namen des Buckets und legen fest, in welcher Region dieser erstellt werden soll. Dabei ist zu beachten, dass der Name des Buckets Wasabi-weit eindeutig sein muss.

Ein Bucket verfügt darüber hinaus über die folgenden Eigenschaften:

- Versionierung

Bei aktivierter Versionierung wird jede Version von jedem im Bucket abgelegten Objekt aufbewahrt (wichtig u. A. für Dokumentenmangementsysteme). - Protokollierung

Ist die Protokollierung aktiviert, wird jeder Zugriff auf den Bucket protokolliert. - Richtlinien

Per Richtlinie werden die Aktionen definiert, die in einem Bucket ausgeführt werden können sowie die Bedingungen, unter denen dies erfolgen kann. - Compliance-Eigenschaften

Damit kann das Löschen von Objekten ausgeschlossen werden. Außerdem werden zusätzliche Informationen vorgehalten, mit denen sich die Unversehrtheit des jeweiligen Objekts nachweisen lässt (d.h. seit dem erstmaligen Speichern hat keine Veränderung stattgefunden). - Zugriffssteuerungslisten (ACL)

Mit einer ACL können Sie die Benutzer und Gruppen verwalten, die Zugriff auf Buckets und Objekte haben.

Für unseren Backup-Test benötigen wir diese Features allerdings nicht. Deshalb erstellen jetzt einfach unseren Bucket, ohne uns um weitere Einstellungen zu kümmern.

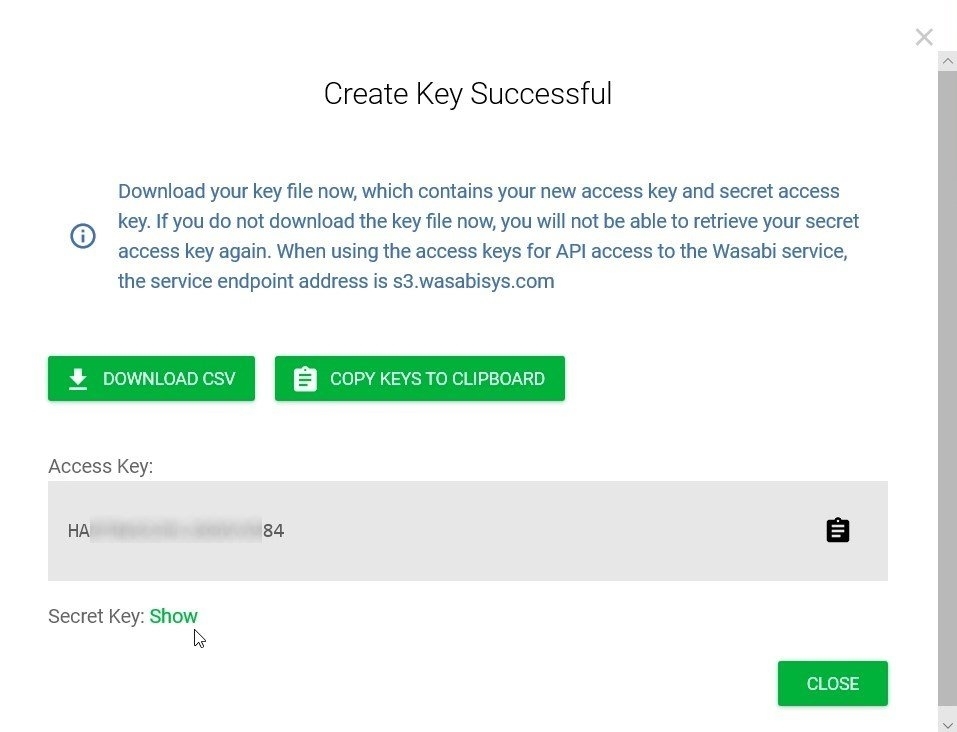

Für den Zugriff auf den Bucket benötigen wir allerdings noch einen Access Key. Diesen erstellen wir im nächsten Schritt.

Ein Access Key besteht aus dem Key selbst sowie dem Secret, einem geheimen Schlüssel. Am besten laden Sie das Wertepaar als CSV-Datei herunter: Wenn man die Funktion erst mal verlassen hat, gibt es keine Möglichkeit mehr, sich den Secret nochmals anzeigen zu lassen.

Damit haben wir auf der Wasabi-Seite alle Vorkehrungen getroffen, um unser Backup dort abzulegen.

Backup mit Hyper Backup

Synology Netzwerkspeicher-Lösungen (NAS) sind recht verbreitet, auch wir setzen im eigenen Hause ein solches System ein. Eine der Annehmlichkeiten von Synology-Produkten ist die Tatsache, das im Lieferumfang des NAS der DiskStation Manager enthalten ist, eine umfangreiche Software-Suite von Synology. Hierzu gehört auch die Anwendung Hyper Backup, mit der sich Backups des NAS erstellen lassen. Dazu werden sogenannte Datensicherungsaufträge definiert. Innerhalb eines Datensicherungsauftrags werden folgende Parameter festgelegt:

- Das Backup-Ziel (wo das Backup abgelegt werden soll)

- Die Backup-Quelle (was gesichert werden soll)

- Häufigkeit der Sicherung & Sicherungsverfahren (z. B. Rotationssicherung)

- Weitere Parameter (Komprimierung, Client-seitige Verschlüsselung, …)

Parametrierung des Datensicherungsauftrags

Lassen Sie uns diese Parameter nachfolgend gemeinsam festlegen, so dass der Inhalt des NAS-Systems (für unseren Testzweck verwenden wir hierfür stellvertretend ein Verzeichnis) auf dem zuvor eingerichteten Wasabi-Cloud-Speicher gesichert wird.

Als Backup-Ziel hat der Administrator die Wahl zwischen

- Lokalem Speicher (z. B. eine angeschlossene externe Festplatte)

- Anderem (Remote-)Synology-NAS

- Synology-Cloud (C2)

- File-Server (mittels rsync oder WebDAV)

- Cloud Services (Amazon Drive, Dropbox, Google Drive, …)

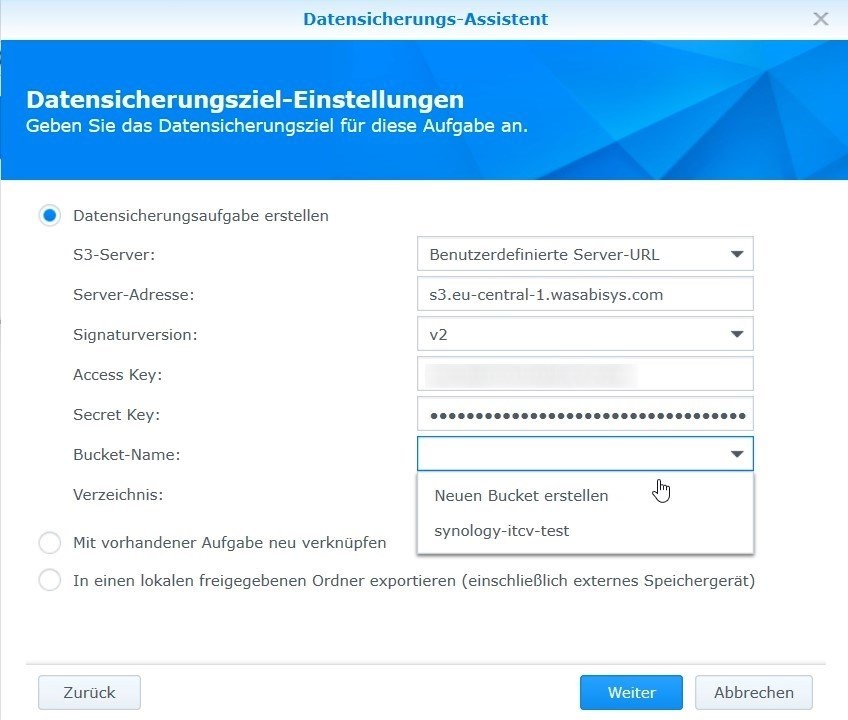

Wir wählen "S3-Speicher" als Typ. Daraufhin werden wir von Hyper Backup nach den Zugangsparametern gefragt:

Wir geben hier die URL des europäischen Wasabi-Speichers an und tragen den zuvor erzeugten Access Key ein. Im Anschluss ermittelt das NAS die vorhandenen Buckets, von denen wir einen aus der Dropdown-Liste auswählen können (alternativ könnten wir hier auch einen neuen Bucket erstellen).

Im nächsten Schritt wird festgelegt, welche Verzeichnisses des NAS gesichert werden sollen. Um das gesamte NAS zu sichern, wählen Sie einfach alle Verzeichnisses aus.

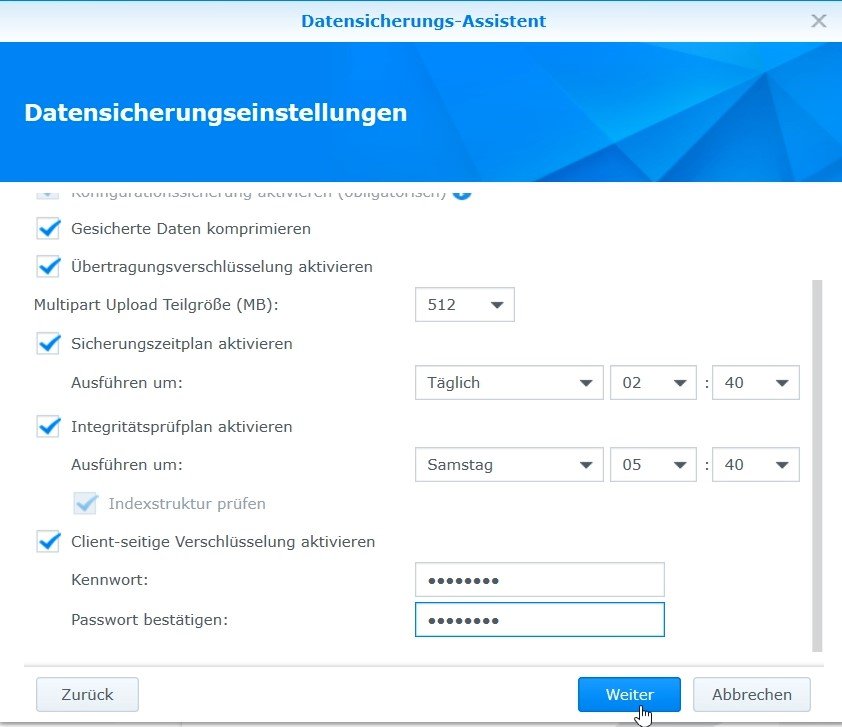

Anschließend sind noch weitere Datensicherungseinstellungen vorzunehmen. Unter anderem wird hier der Name des Datensicherungsauftrags festgelegt, ob eine Übertragungsverschlüsselung verwendet werden soll oder nicht und wann die Sicherung ausgeführt werden soll.

Wichtig ist hier auch das Aktivieren der "Client-seitigen Verschlüsselung", einschließlich Vergabe eines Kennworts. Hyper Backup verschlüsselt gesicherte Daten mit dem eingegebenen Kennwort und einem zusätzlichen Versionsschlüssel. Ein Versionsschlüssel wird bei jedem Start einer Datensicherungsaufgabe zufällig erstellt. Daher hat jede Sicherungsversion einen eigenen Versionsschlüssel. Bei der Verschlüsselung wird eine Kombination aus AES (256 Bit) ud RSA (2048 Bit) verwendet, was höchsten Ansprüchen genügt.

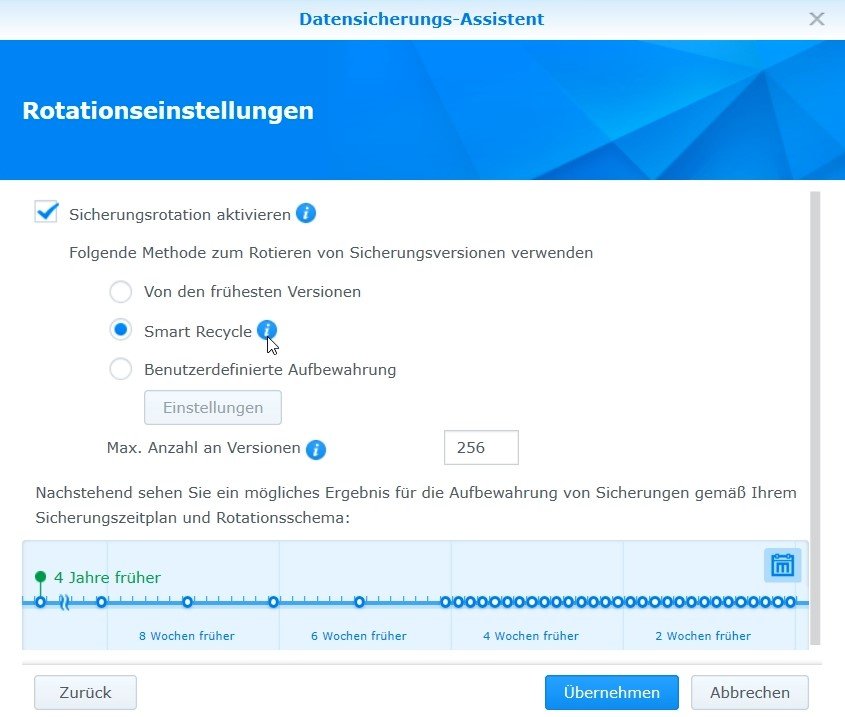

Im abschließenden Schritt werden die Rotationseinstellungen für das Backup vorgenommen. Hyper Backup bietet verschiedene Rotationsverfahren an, darunter "Smart Recycle". Hierbei wird jede Sicherungsversion aufbewahrt, bis die angegebene Anzahl der Versionen überschritten ist. Wenn die Rotation ausgelöst wird, rotiert das System zuerst die Versionen, die keine der Bedingungen erfüllen; wenn alle vorhandenen Versionen die nachstehenden Bedingungen erfüllen, rotiert das System die früheste Version:

- Stündliche Versionen der letzten 24 Stunden: Die früheste in jeder Stunde erstellte Version wird verwahrt.

- Tägliche Versionen vom vergangenen 1 Tag bis zu 1 Monat: Die früheste an jedem Tag erstellte Version wird verwahrt.

- Wöchentliche Versionen, die älter als 1 Monat sind: Die früheste in jeder Woche erstellte Version wird verwahrt.

Alternativ kann man die Parameter auch entsprechend den eigenen Bedürfnissen einstellen. In der Zeitleiste im unteren Bereich des Dialogs wird anschaulich visualisiert, welche Backups bei den vorgegebenen Regeln zur Verfügung stehen würden.

Speicher effizient nutzen

Hyper Backup verfügt über eine inkrementelle Datensicherung auf Block-Ebene, mit der nach der ersten Datensicherung nur die geänderten/hinzugefügten Datenblöcke gesichert werden und nicht die ganze Datei.

Neben einer versionsübergreifenden Deduplizierung kann Hyper Backup auch Daten-Deduplizierung durchführen, wenn Dateien umbenannt oder kopiert werden, um die Speichereffizienz zu erhöhen.

Ready to go!

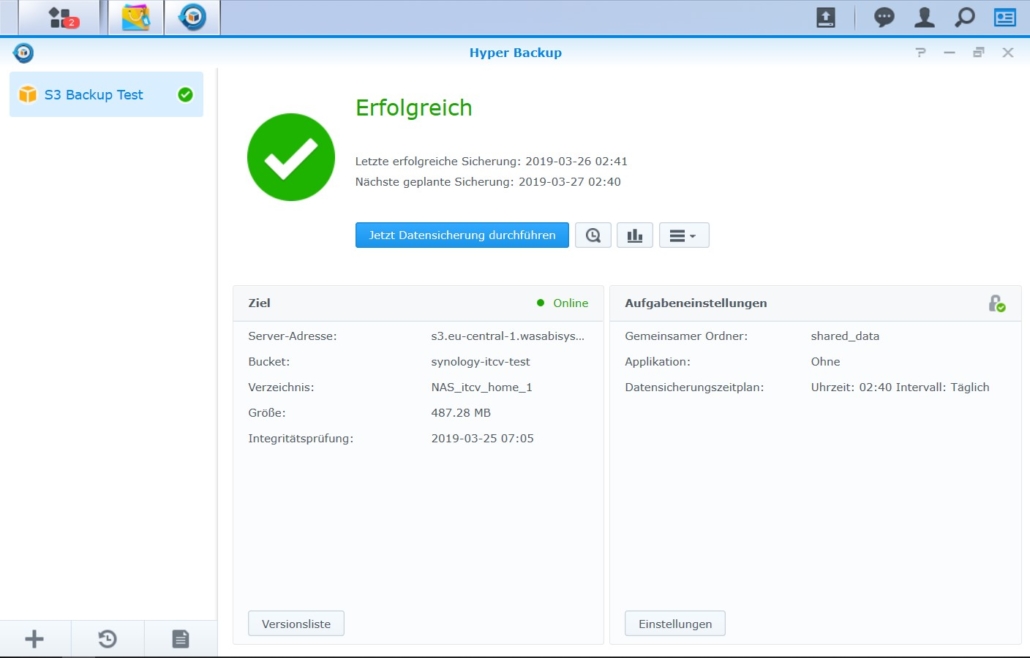

Nachdem man alle Einstellungen übernommen hat, wird die Datensicherungsaufgabe erstellt und in der Explorer-artigen Oberfläche von Hyper Backup angezeigt:

Im Detailbereich werden statistische Informationen zur ausgewählten Datensicherungsaufgabe angezeigt. Außerdem kann man dort auch auf zahlreiche Funktionen zugreifen. Beispielsweise lässt sich die Sicherungsaufgabe manuell starten, Sicherungsstatistiken können angezeigt und die Integrität der Sicherung überprüft werden. Selbstverständlich kann von hier aus auch auf die Einstellungen der Datensicherungsaufgabe zugegriffen werden.

Daten aus der Sicherung zurückholen

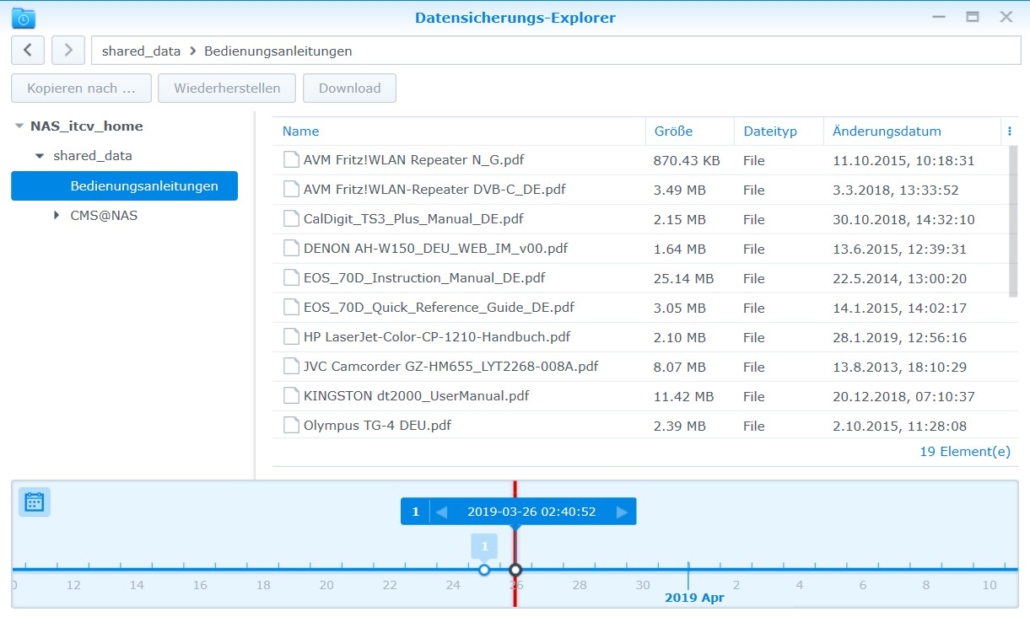

Mit dem Datensicherungs-Explorer greift man auf die erstellten Sicherungen zu:

Über den Explorer kann man ein oder mehrere Verzeichnisse, beziehungsweise Dateien auswählen. Diese können dann wahlweise an Ihrem ursprünglichen oder einem festzulegenden Ort restauriert werden. Alternativ kann man die Dateien und Verzeichnisse auch auf den eigenen Client herunterladen.

Über die Zeitleiste kann man bei Bedarf in die Vergangenheit navigieren, wenn man eine frühere Version restaurieren möchte.

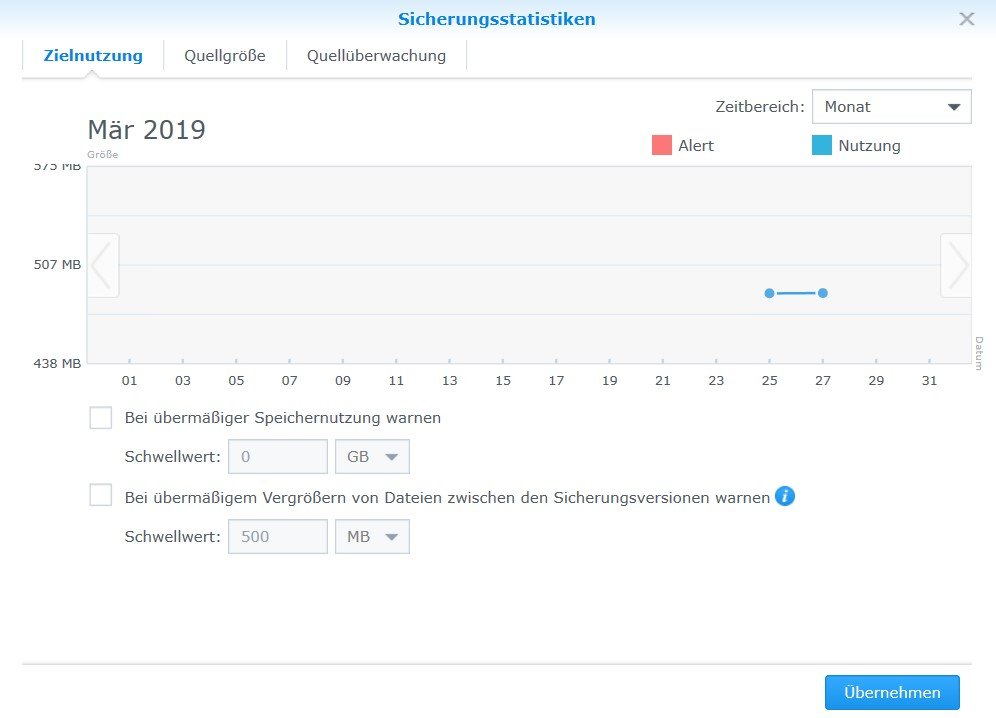

Die Sicherungsstatistiken

Über einen Button lassen sich die Sicherungsstatistiken aufrufen. Diese zeigen die Speichernutzung auf dem Sicherungsziel, die Größe der Quelle sowie Veränderungen (hinzugefügte, geänderte oder gelöschte Dateien) im zeitlichen Verlauf an.

Hyper Backup bietet dem Administrator hier auch die Möglichkeit, bei übermäßigen Veränderungen eine Warnung per E‑Mail zu aktivieren.

Fazit

- Im Hinblick auf die DSGVO fehlt es noch an Klarheit, was den Status personenbezogener Daten angeht, wenn diese entsprechend dem aktuellen Stand der Technik verschlüsselt in der Cloud gespeichert werden und der Anbieter des Cloudspeichers nicht über den Schlüssel verfügt.

- Das Zusammenspiel von Wasabi Hot Cloud Storage und Synology's Hyper Backup funktioniert völlig problemlos. Die beiden Produkte sind ein ideales Gespann, wenn es darum geht, eine Sicherung von einem Synology NAS außer Haus aufzubewahren.

Sie sind auf der Suche nach einer zuverlässigen Backup-Lösung? Dann sprechen Sie uns jetzt an! Wir beraten Sie kompetent.

Weiterführende Links

Simone Rosenthal / Peter Schmitz: Lösungsansätze zu CLOUD Act und DSGVO, Security-Insider

Gerald Spindler, Philipp Schmechel: Personal Data and Encryption in the European General Data Protection Regulation, 7 (2016) JIPITEC 163 para 1

Synology: DiskStation Manager – Hyper Backup

Hinweis:

Diese Seite enthält Affiliatelinks. Hierfür bekommen wir eine kleine Provision vom Verkäufer. Für Sie entstehen selbstverständlich keine zusätzlichen Kosten.